Malware bancar: detectare automată pentru a opri frauda automată

Share

Un instrument tot mai folosit de infractorii cibernetici pentru a comite fraude bancare este malware-ul bancar mobil, care a fost folosit încă de la început pentru a compromite utilizatorii și datele lor pentru a câștiga bani.

Sunt numeroase tipuri de programe malware bancare – virușii, programele spyware și keylogger-urile fiind exemple de astfel de malware care pot fi folosite pentru a fura date, în timp ce BOT-urile, rootkit-urile și ransomware-urile sunt exemple de malware utilizate pentru a monetiza automat aceste date furate.

Aceste amenințări se modifică în mod constant, pe măsură ce criminalii cibernetici adaptează programele malware pentru a face față securității băncilor.

Aceasta fiind natura problemei, Directiva revizuită a serviciilor de plată (PSD2) a impus ca furnizorii de servicii să evalueze cererile de tranzacții pentru identificarea posibilelor semne de infecție cu malware și a se asigura că riscul acesta este minimizat.

În mod tradițional, noul malware este identificat numai după ce a lovit. Anchetatorii examinează cu atenție urmele și modelele, descifrându-le semnătura după atac pentru a întări apărarea pentru viitoarele „întâlniri”.

Cu toate acestea, în peisajul actual, apar noi variante de malware și se propagă rapid pe o scară largă, făcând această abordare convențională vulnerabilă, putând duce la pierderi semnificative și daune grave ale reputației.

Băncile și instituțiile financiare trebuie să atenueze pericolele prezentate de noile variante de malware prin adoptarea de sisteme proactive de detectare a amenințărilor.

Cum pot băncile să se apere cu succes împotriva amenințărilor malware care evoluează?

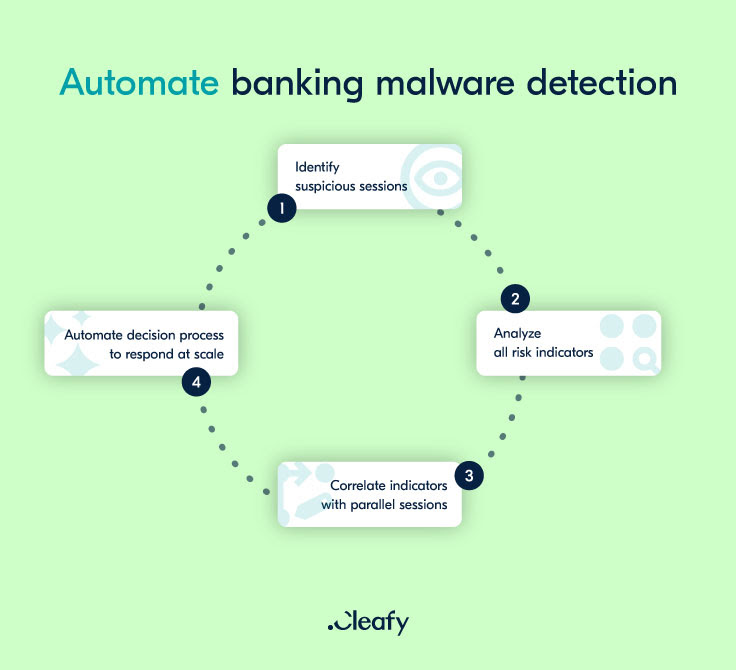

Totul începe prin a identifica rapid sesiunile suspecte. Băncile trebuie să poată identifica anomaliile observate în traficul lor, iar sesiunile suspecte/infectate trebuie găsite rapid. Este important să știe la ce se poate aștepta de la fiecare utilizator, astfel încât orice abatere de la comportamentul normal să fie observată rapid. Cazurile în care există anomalii trebuie semnalate și analizate.

La identificare, băncile trebuie să analizeze cu acuratețe toți indicatorii de risc în detaliul fiecărei sesiuni, corelând indicatorii cu cei din sesiunile paralele, astfel încât tehnologia și analiștii să le fie ușor să „conecteze punctele”. Aceasta este cheia pentru înțelegerea cu precizie a scenariului și, în consecință, luarea celei mai potrivite decizii în conformitate cu politicile organizației (de ex. suspendarea plății instantanee, efectuarea SCA, contactarea utilizatorului etc.).

În cele din urmă, acest proces de identificare și de decizie trebuie să fie automatizat pentru a răspunde la scară de fiecare dată când scenariul identificat reapare. Logica proactivă trebuie să recunoască tiparele avansate de amenințări, făcând posibilă implementarea unui sistem complet de detectare și răspuns care să funcționeze automat în timp real. Aceasta este paradigma care a permis echipei Threat Intelligence să identifice familii de malware avansate, cum ar fi TeaBot și SharkBot, și să conceapă cele mai bune strategii de atenuare pentru clienți.

În mediul actual, în care detectarea și răspunsul rapid sunt la fel de importante ca oferirea celei mai bune experiențe pentru clienți, este esențial ca băncile să aibă agilitatea de a continua o tranzacție care inițial părea suspectă, mai degrabă decât să nu poată decât să o blocheze.

Soluţiile Cleafy sunt distribuite în România de compania SolvIT Networks.